勒索病毒解决方案

近年来以加密数据、锁定系统、泄漏数据勒索虚拟货币为目的的勒索病毒在网络中广泛传播,肆虐全球信息系统,造成了难以估量的损失。在利益的驱使下,勒索病毒的威胁在未来可能愈演愈烈。

背景回顾

自2017年5月份Wannacry病毒爆发至今,勒索病毒从撒网式攻击逐步转变为精准目标攻击,目标包括医疗、政府、交通、能源等重要机构与企业。

目前出现的勒索病毒传播途径主要有如下几种:

(1) 借助网页木马传播,当用户不小心访问恶意网站时,勒索软件会被浏览器自动下载并在后台运行

(2) 与其他恶意软件捆绑发布

(3) 作为电子邮件附件传播

(4) 通过漏洞和口令进行网络空间中的蠕虫式传播,主要对象无定向,甚至能够自动传播

原因分析

(1)区域边界模糊,缺乏有效的隔离措施

网络边界越来越模糊。安全域未根据网络区域职能进行安全域划分,缺少安全域间边界隔离。一旦勒索病毒进入单位网络,将在全网传播肆虐,无法控制。

(2)计算环境存在脆弱性,缺乏有效的防护措施

(3)服务器

服务器未及时修复高风险安全漏洞,或因于系统版本过低等问题无法修复,导致安全漏洞一直存在;

主机系统没有安装专业版杀毒软件,病毒库未及时更新,杀毒软件保护能力过弱导致可以自由设置进程白名单、退出软件乃至卸载软件;

(4)终端

终端数量较多,环境较复杂,使得终端存在着较多问题,如:没有及时修复高风险安全漏洞、无人维护、终端操作人员安全意识水平较低等。终端已成为了勒索病毒传播的重要途径。

(5)安全认识不足,管理手段不到位

大部分病毒通过邮件、U盘、即时通信工具、非授权的软件等方式传播,由于人员安全意识薄弱导致病毒可通过以上方式进入单位员工的电脑并传播进单位内网。

IT运维人员更多关注于系统可用性维护,忽略安全风险管控。数据备份、行为审计、安全评估、策略有效性检查等安全运维工作未得到重视与落实。

解决方案

(1)构建网络安全基因

勒索病毒总是通过网络安全防护最薄弱的地方传播,更为合理的划分网络安全域,能够监督勒索病毒可利用的脆弱点、控制病毒传播范围、有效防御网络攻击。鉴于业务系统的复杂性,建议单位对网络结构进行重新梳理,划分安全域,例如:不同类型的接入终端应做安全域划分与隔离、不同类型的应用系统不要部署在同一台服务器上、不同重要程度的应用系统应做网段隔离;

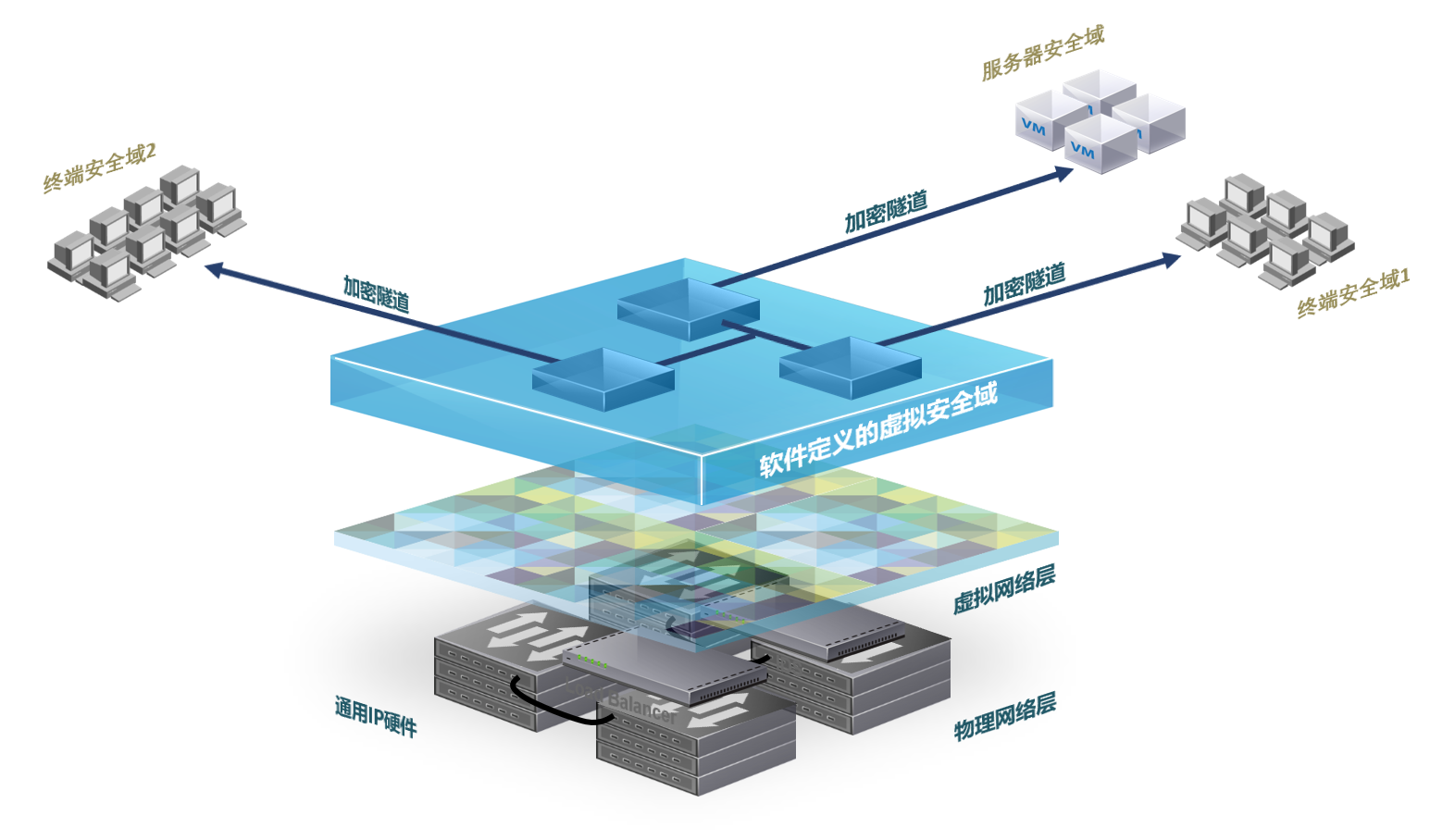

为了实现更精细化的安全域划分、解决物理网络改造成本较高的难题,中信网安公司结合软件定义安全边界(SDP)理念推出多网隔离系统(SDP平台)。在物理网络层之上形成虚拟网络层,并可在虚拟网络层以几乎0成本的方式进行更加细致化的虚拟安全域划分。基于多网隔离系统可让网络管理人员摆脱物理网络结构和主机接入位置的限制,以极低的成本形成更精细、合理的安全域架构和网络权限管理。

(2)保护核心资产与数据

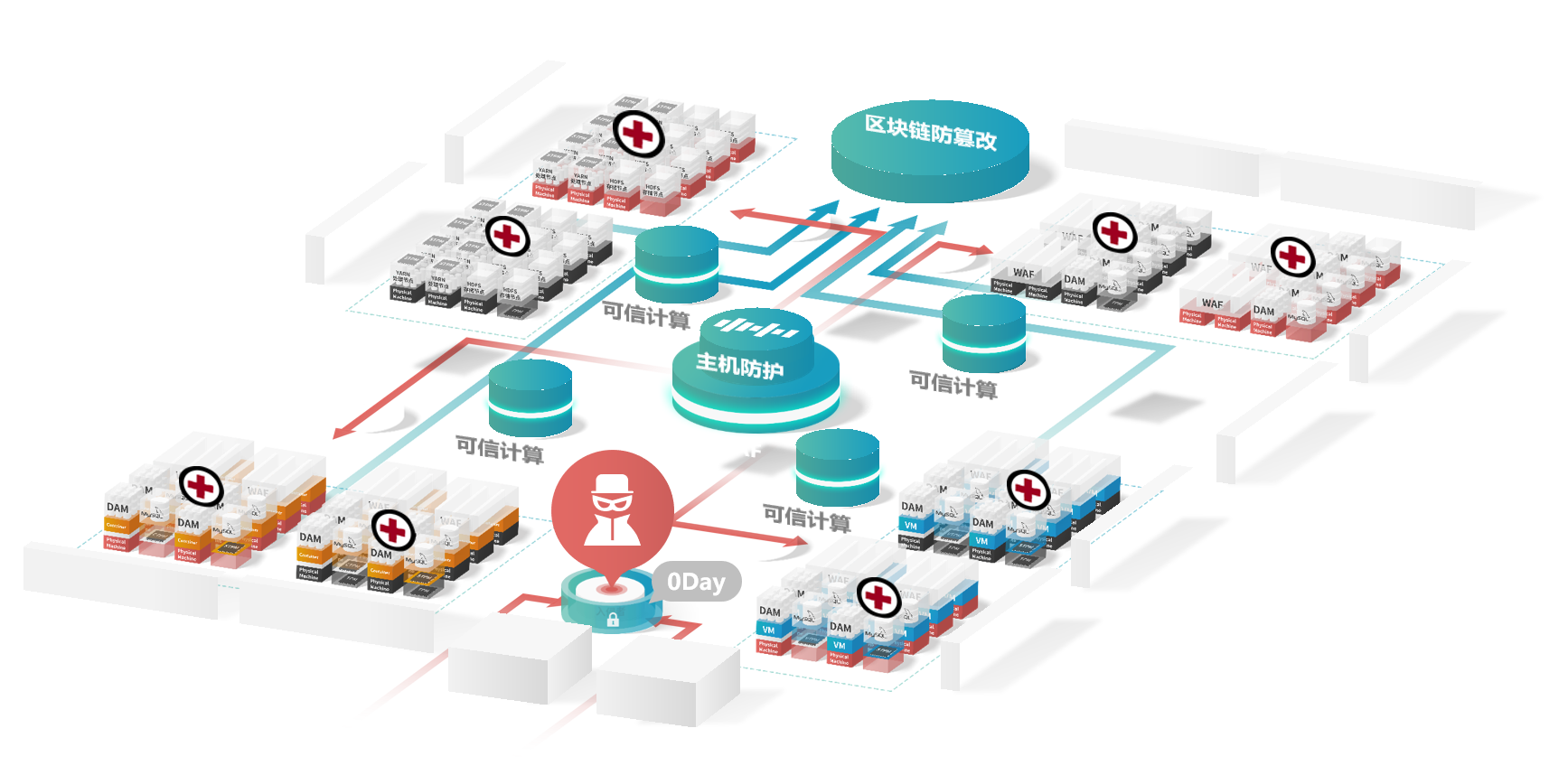

针对服务器和数据库等高价值资产,采用可信计算和区块链技术进行严格安全管控和保护。

构建可信计算主机环境,根据主机进程相关的所有文件信息进行哈希计算得到该进程的“身份”特征,基于进程“身份”建立可信进程行为白名单。一旦有勒索病毒或攻击者通过 0day 或未知威胁渗透到用户的主机进行勒索病毒加载、恶意后门加载等进程服务行为,主机防护系统能够实时响应、告警、阻断。

同时,基于区块链为用户提供无法篡改的文件存储信息。将设定好的服务器路径下的关键数据和文件进行存证和防篡改保护,如有病毒突破了现有防护措施,对关键数据和文件信息进行加密或篡改,由于区块链进行了共识链存储,能对相关数据和文件进行共识保护,区块链防篡改系统将立刻对受保护的数据和文件进行基于区块链的防篡改恢复,保证病毒或黑客无法恶意加密或篡改文件内容。

(3)提高终端防护能力

通过终端防病毒软件,加强终端主机的病毒防护能力并及时升级恶意代码软件版本以及恶意代码库,实现终端恶意代码防护。通过自主分析和发现各种新型恶意软件等威胁行为,提升威胁行为的发现与防御的能力和时效性。构建智能化的恶意软件及各类威胁行为。